Monitoramento de Ativos

Mantenha-se atualizado com todas as mudanças no software, hardware e uso de licença de todos os seus ativos à distância.

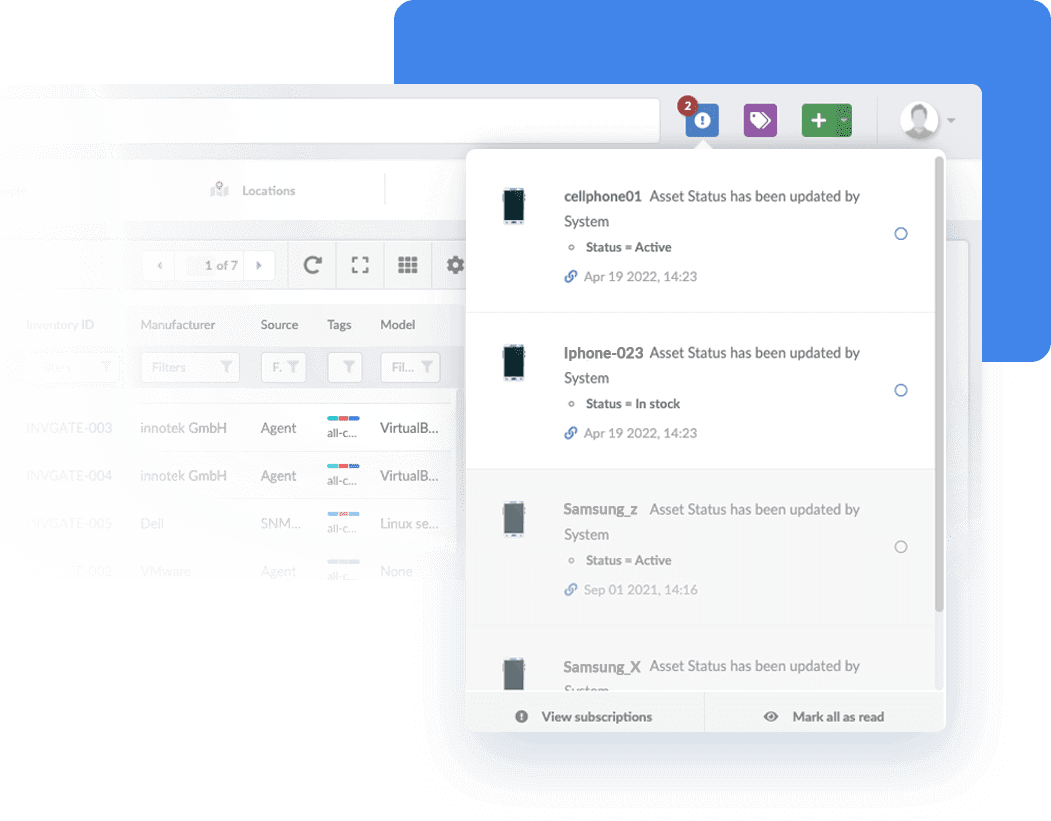

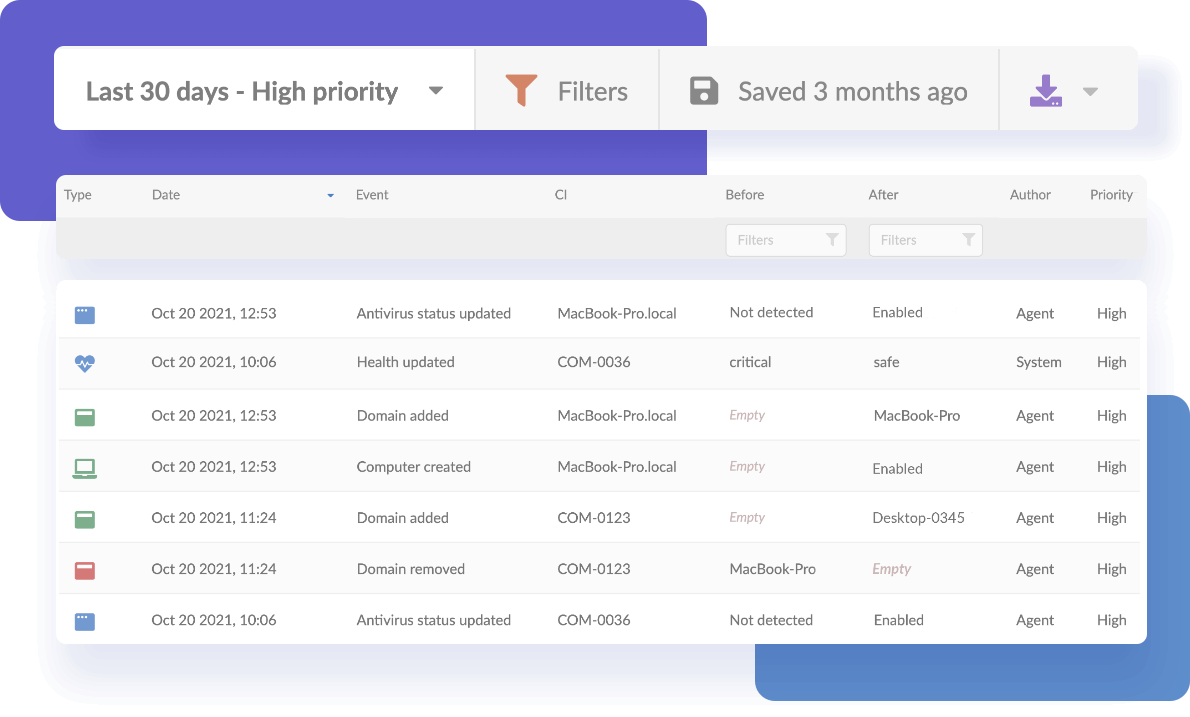

Acompanhe de perto todas as mudanças de software, hardware, licenciamento e alocação de dispositivos que fazem parte de sua organização. Estableça alertas para gestionar compras, expirações de garantia ou licenças e receba notificações por e-mail ou diretamente da API.

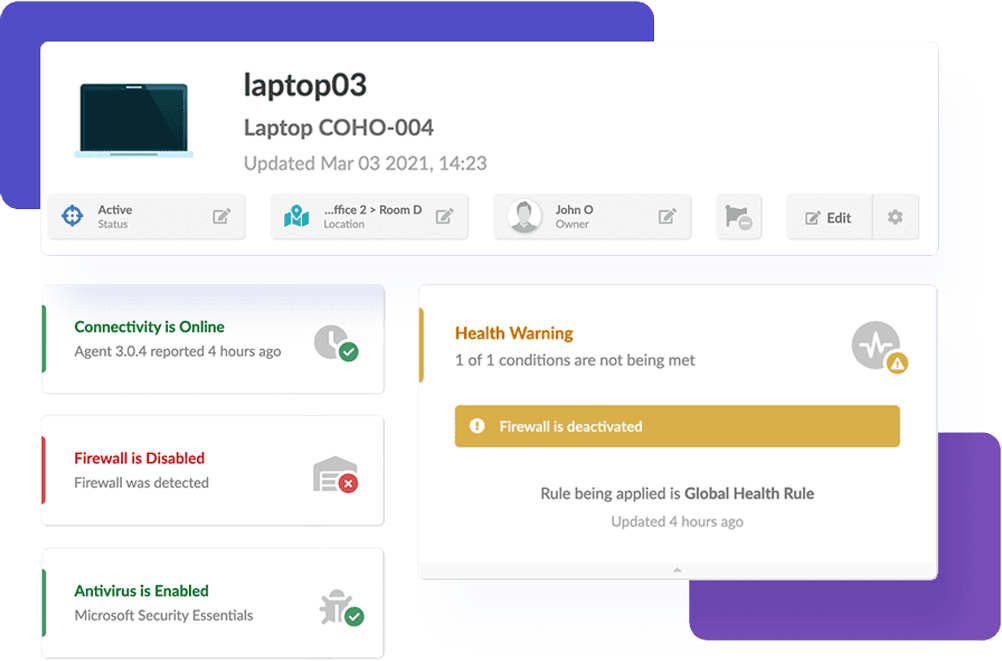

Defina rapidamente a criticalidade e os níveis de escalonamento com base em diferentes critérios de saúde, tais como o estado do antivírus, das atualizações de software ausentes e o estado de expiração da garantia.

Alerte, informe e rastreie quais aplicativos e software estão instalados em seu ambiente para tomar medidas pró-ativas para proteger seus bens e informações.

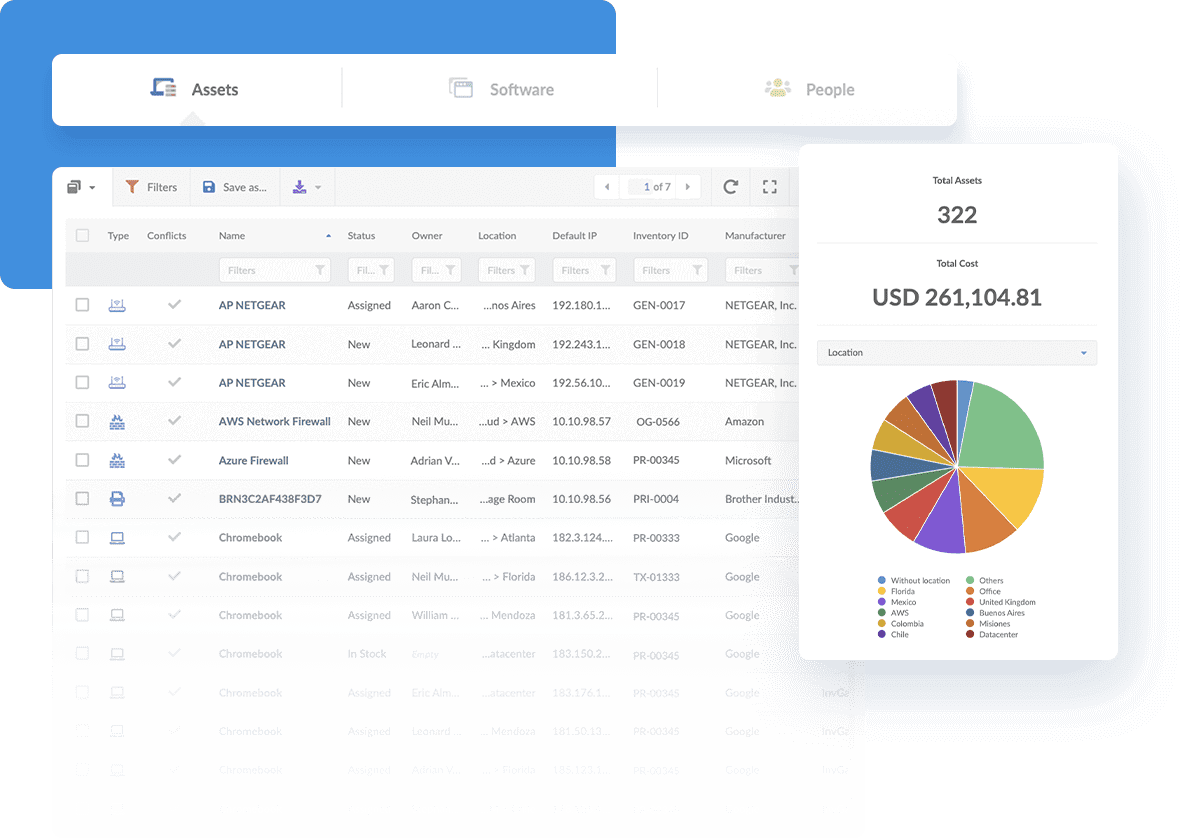

Obtenha visibilidade completa e sem precedentes sobre seu ambiente de IT. Organize toda sua informação, crie informes personalizados para obter uma visão.

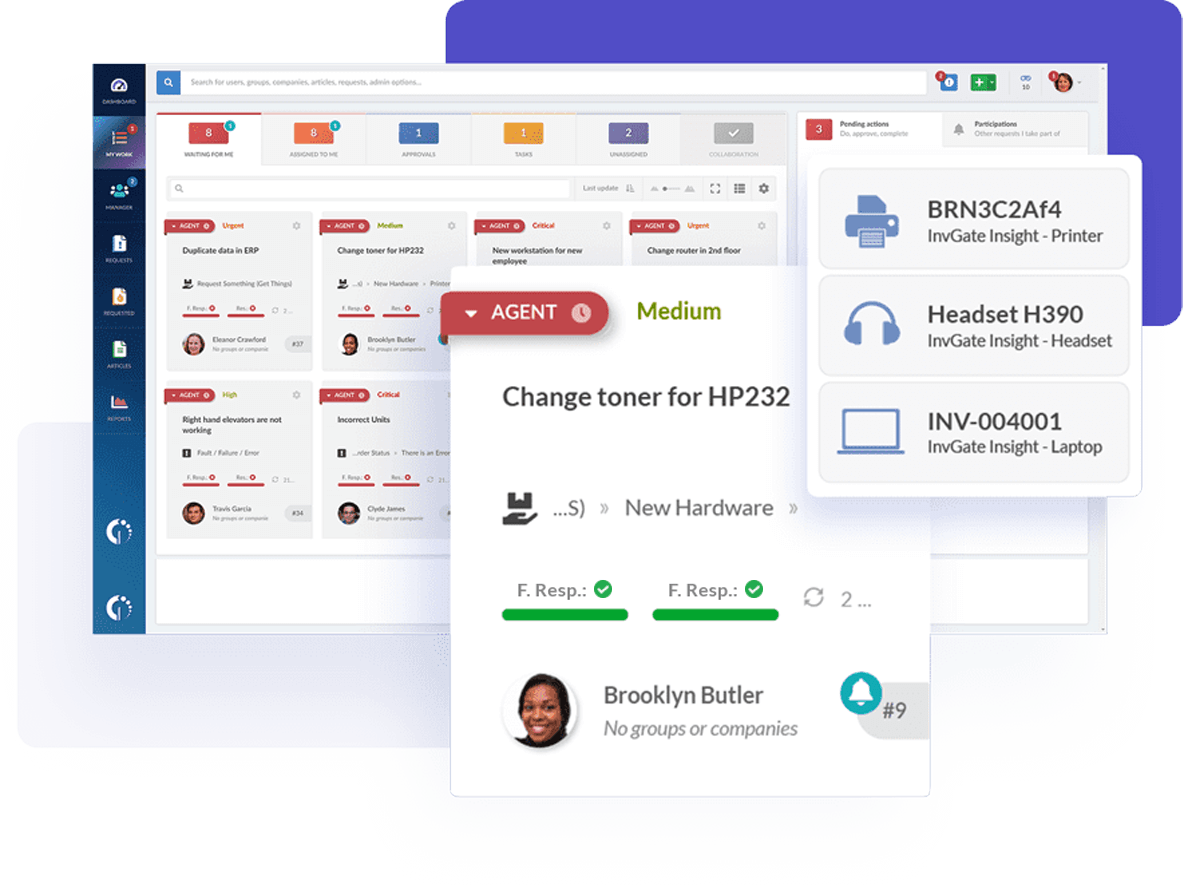

Integre seu sistema de monitoramento de ativos de IT ao seu Service Desk e estabelece diferentes fluxos e rotas de escalada de ação. Defina quem deve ser notificado e quais políticas corporativas devem ser seguidas para cada evento, seja ele uma mudança na saúde dos ativos, expiração das licenças, do antivírus ou do firewall.

Benefícios do Network Discovery and Inventory

Um conhecimento profundo do seu parque informático permite-lhe tomar decisões informadas, reduzir compras desnecessárias, maximizar a utilização do seu orçamento e gerir eficazmente os seus investimentos, continuando a fornecer os serviços informáticos que a sua empresa pretende e necessita.

O InvGate Insight Network Discovery and Inventory fornece a você uma maior percepção sobre quantos ativos de IT estão sendo empregados, como eles estão sendo empregados e como empregá-los melhor. Economize dinheiro redistribuindo os ativos subutilizados para evitar a necessidade de novos gastos.

Forneça ao pessoal da central de serviços e outras operações de IT informações relacionadas a ativos quando eles precisarem. Apoiar os processos de melhores práticas ITIL, tais como incidentes, problemas, mudanças, demanda e gerenciamento de capacidade, através de dados que irão acelerar as decisões e melhorar a qualidade dos resultados.

Apoie todo o seu ciclo de vida útil de ativos de IT, desde a aquisição de ativos até a desativação/alienação. Use os dados dos ativos e os recursos do repositório de inventário para apoiar os principais controles internos em vários estágios do ciclo de vida dos ativos. Certifique-se de que as operações comerciais e a reputação, bem como a saúde e os dados dos funcionários e dos clientes, não sejam colocados em risco.

Ajude sua organização a garantir que as exigências de governança corporativa e industrial estejam relacionadas. Aumente a eficiência de sua organização e reduza o custo total da conformidade.

Simplifique o seu ecossistema IT com InvGate Insight

30 dias de teste gratuito - Não é necessário cartão de crédito